Cosa serve agli hotel su sicurezza dei dati e conformità nel 2026: postura GDPR, residenza UE dei dati, due diligence sui fornitori, log di audit e le clausole contrattuali che contano davvero.

Disclaimer: Le riflessioni e le analisi presentate in questa serie di blog hanno l'obiettivo di fornire una panoramica generale degli stack tecnologici alberghieri moderni. I contenuti hanno finalità informative e potrebbero non riflettere gli sviluppi più recenti del mercato. Le esigenze e le circostanze di ogni hotel sono uniche; pertanto, le soluzioni tecnologiche e le strategie discusse devono essere adattate ai requisiti operativi specifici. Si consiglia ai lettori di condurre ulteriori ricerche o di consultare esperti del settore prima di effettuare investimenti tecnologici significativi o decisioni strategiche.

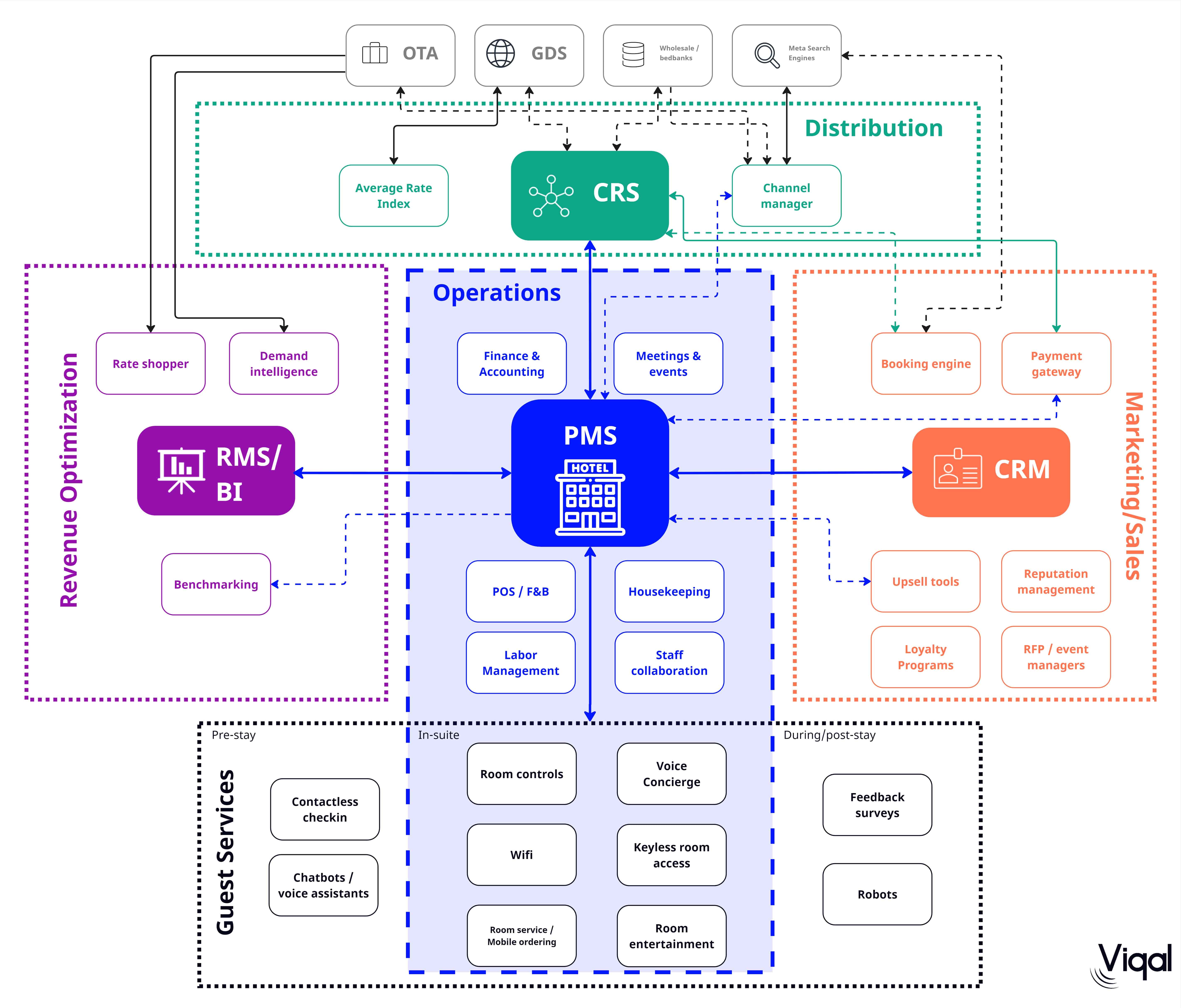

Gli hotel raccolgono molti dati sensibili: scansioni di passaporti, dettagli delle carte, esigenze alimentari e occasionalmente note mediche quando un ospite richiede una camera ipoallergenica. Proteggerli è in parte una questione di regolamentazione e in parte questione di non svegliarsi con un articolo sul Times. Le violazioni nel settore alberghiero hanno un sapore particolare perché i dati sono ricchi (identità più pagamento più posizione) e il perimetro è ampio: un fornitore di chatbot, un provider Wi-Fi, uno strumento di marketing. La disciplina che segue è ciò che gli operatori seri mettono in atto. Il team che gestisce una conversazione con un concierge digitale, o qualsiasi strumento di IA che parla con gli ospiti, si trova esattamente dentro quel perimetro e necessita dello stesso scrutinio del PMS.

Per gli operatori europei, il GDPR è la normativa più rilevante. Si fonda su alcuni principi che vale la pena rileggere ogni anno: una base giuridica definita per il trattamento (Articolo 6), minimizzazione dei dati (Articolo 5), diritto di accesso e cancellazione (Articoli 15 e 17) e notifica della violazione entro 72 ore (Articolo 33). Le sanzioni non sono teoriche. Marriott è stata multata per GBP 18,4 milioni dall'ICO nel 2020 per la violazione Starwood. H&M ha incassato una sanzione GDPR da EUR 35 milioni nello stesso periodo. Le strutture più piccole non sono esenti. La DPA locale del Suo Paese può intervenire e interviene su reclami di singoli ospiti. Un pattern che vediamo spesso: un hotel conserva la cronologia delle prenotazioni per sempre 'nel caso l'ospite torni', senza una policy di conservazione documentata. Questa è la violazione GDPR facile. Di seguito le normative da conoscere:

Le violazioni nel nostro settore raramente provengono da sofisticati attori statali. Arrivano da una password della reception ottenuta tramite phishing, da un server non aggiornato in un back office o da un'integrazione di terze parti con un token aperto. PMS, POS e qualsiasi strumento rivolto agli ospiti contengono dati sensibili e il lavoro di protezione consiste perlopiù nel fare le cose di base con costanza.

Cifrare i dati a riposo (AES-256 è il minimo sindacale) e in transito (TLS 1.2 o 1.3). Se un laptop viene rubato o un database esfiltrato, i dati cifrati sono per lo più rumore per l'attaccante. I dati delle carte non dovrebbero mai trovarsi sui sistemi della struttura in formato grezzo. La tokenizzazione serve esattamente a questo.

I firewall mantengono il traffico esterno sui percorsi previsti. Più utilmente, la segmentazione di rete tiene il Wi-Fi degli ospiti lontano dalla VLAN del back-office, il PMS lontano dalla console di gestione delle smart TV e i dispositivi IoT nella loro bolla. La maggior parte delle violazioni di larga scala nell'ospitalità ha alle spalle la storia di una rete piatta da qualche parte nella catena.

Una password sul Wi-Fi dello staff non è sicurezza. Autenticazione enterprise WPA3, rotazione regolare delle chiavi pre-condivise per qualsiasi rete rivolta agli ospiti, accesso VPN per il lavoro PMS da remoto e una mappa onesta di cosa c'è in rete. Quante strutture sanno produrre quella mappa su richiesta? Molte meno di quanto si pensi.

Ogni dispositivo in rete è un potenziale punto di ingresso. Strumenti EDR sulle workstation, MDM sui telefoni dello staff e una policy chiara sui dispositivi personali che toccano i sistemi dell'hotel. Quest'ultimo è il punto in cui le strutture piccole tendono a scivolare: il GM utilizza il proprio laptop personale per accedere al PMS da casa, e quel laptop non vede un aggiornamento di sicurezza dal 2022.

Tre cose, fatte con costanza, battono qualsiasi singolo software costoso:

Faccia bene queste tre cose e coprirà la maggior parte della superficie di minaccia realistica in un hotel. Il resto è attenzione costante più che software costoso.

La conformità non deve essere fatta a mano. Due approcci tecnologici svolgono la maggior parte del lavoro pesante in un contesto alberghiero:

Tra compliance automatizzata e rilevamento delle minacce basato sul comportamento, copre la maggior parte di ciò di cui un hotel ha bisogno senza mettere un CISO a libro paga.

Il quadro delle minacce cambia di anno in anno. La visione 2026, con le cautele che accompagnano qualsiasi previsione:

Il pattern è quello consueto nella cybersecurity: la maggior parte del valore risiede nelle cose poco glamour fatte con costanza, con un sottile strato di tecnologia più recente sopra.

La sicurezza dei dati non è la parte dell'operatività che viene fotografata per il brand book. Ma è la parte che, se viene meno, vanifica un decennio di lavoro su reputazione e fiducia degli ospiti. Il compito di un operatore nel 2026 è poco romantico: scegliere fornitori con posture di sicurezza credibili, firmare DPA che abbiano un significato, formare il team, registrare tutto e provare il giorno in cui accade una violazione.

I dati hanno peso nel 2026: finanziario, legale e reputazionale. Le strutture che trattano la sicurezza come parte delle operations anziché come una voce IT escono avanti. La disciplina noiosa di fare le cose di base ogni trimestre è, in fin dei conti, ciò che protegge gli ospiti e protegge il business.

← Precedente: Parte 9: Integrazioni e API | Successivo: Parte 11: Il Livello AI Operator dello Stack Tecnologico Alberghiero →

Crittografia robusta per i dati a riposo e in transito, firewall configurati correttamente, segmentazione di rete oltre un setup Wi-Fi di base, sicurezza degli endpoint aggiornata su ogni dispositivo e un piano di risposta agli incidenti scritto. Gli hotel che fanno bene queste basi coprono la maggior parte della superficie di minaccia realistica; il resto è costanza.

La conformità protegge gli hotel dalle sanzioni e tutela la fiducia degli ospiti. Le principali normative: GDPR per i dati dei cittadini UE, CCPA e CPRA per i residenti in California, PCI DSS per la sicurezza delle carte di pagamento, HIPAA dove vengono offerti servizi medici e COPPA per i minori di 13 anni. Ognuna comporta requisiti propri e sanzioni in caso di mancata adesione.

L'IA e il machine learning alimentano il rilevamento comportamentale delle minacce, intercettando login insoliti o movimenti laterali che gli strumenti basati su regole non vedono. Le piattaforme di compliance automatizzata gestiscono consensi, conservazione e richieste di accesso degli interessati su larga scala. Insieme permettono ai gruppi di medie dimensioni di mantenere una postura di sicurezza credibile senza un CISO a libro paga.

Conservazione eccessiva dei dati oltre le necessità di prenotazione e condivisione di dati con terze parti non autorizzate (tipicamente con piattaforme di marketing o fornitori di chatbot senza adeguati Data Processing Agreement). Gli hotel spesso conservano i dati degli ospiti a tempo indeterminato 'in caso di ritorno' senza una policy di conservazione definita. Solo questo è una violazione.

Utilizzando un livello di pagamento tokenizzato (Mews Payments, Cloudbeds Payments, Adyen, Stripe) affinché i numeri di carta non tocchino mai i sistemi della struttura. Questo riduce lo scope PCI da SAQ-D (il più stringente) a SAQ-A. Eviti di acquisire numeri di carta tramite telefono, e-mail o chat; utilizzi sempre link di raccolta tokenizzati.

Un Data Processing Agreement firmato, residenza dei dati nell'UE per gli operatori UE, controlli espliciti sulla conservazione dei dati, meccaniche di opt-out per gli ospiti, log di audit per ogni conversazione e conferma che i dati degli ospiti non vengano utilizzati per addestrare i modelli del fornitore. Rifiuti i fornitori che non possono fornire tutti e sei per iscritto.