Lo que los hoteles necesitan saber sobre seguridad de datos y cumplimiento en 2026: postura RGPD, residencia en la UE, due diligence de proveedores, registros de auditoría y las cláusulas contractuales que realmente importan.

Aviso legal: Las ideas y los análisis presentados en esta serie de blogs pretenden ofrecer una visión general de los stacks tecnológicos hoteleros modernos. El contenido tiene fines informativos y puede no reflejar los desarrollos más recientes del mercado. Las necesidades y circunstancias de cada hotel son únicas; por lo tanto, las soluciones tecnológicas y estrategias comentadas deben adaptarse a los requisitos operativos específicos. Se recomienda a los lectores realizar más investigaciones o consultar con expertos del sector antes de tomar decisiones tecnológicas o estratégicas significativas.

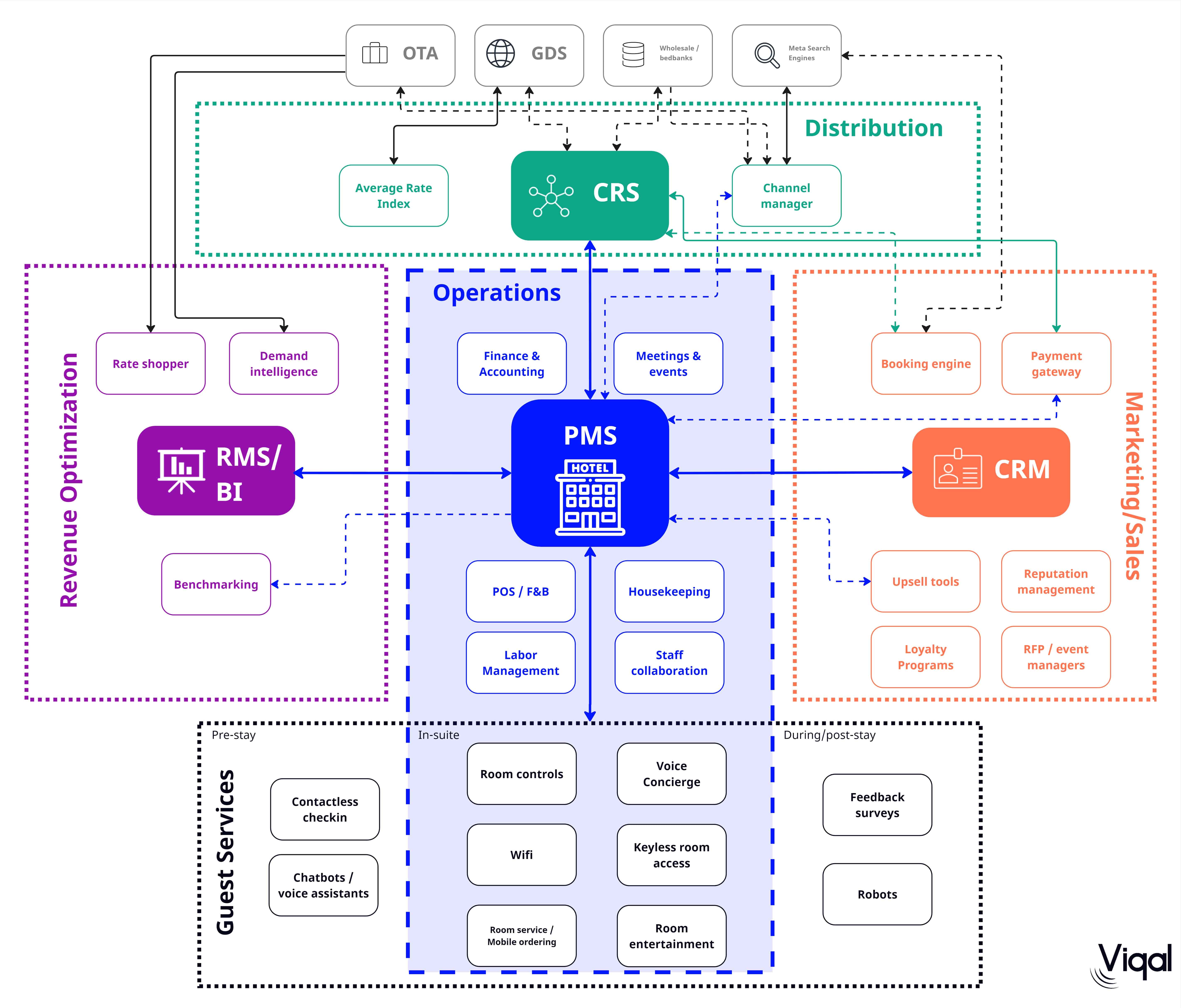

Los hoteles recopilan gran cantidad de datos sensibles: escaneos de pasaporte, datos de tarjetas, requisitos dietéticos y, ocasionalmente, notas médicas cuando un huésped solicita una habitación hipoalergénica. Protegerlos es en parte una cuestión regulatoria y en parte una cuestión de no aparecer en titulares. Las brechas en hostelería tienen un sabor particular porque los datos son ricos (identidad, pago y ubicación) y el perímetro es amplio: un proveedor de chatbot, un proveedor de Wi-Fi, una herramienta de marketing. La disciplina que describimos a continuación es la que aplican los operadores serios. El equipo que gestiona una conversación de conserje digital, o cualquier herramienta de IA que hable con huéspedes, está plenamente dentro de ese perímetro y necesita el mismo escrutinio que el PMS.

Para los operadores europeos, el RGPD es la regulación que más importa. Se sustenta en algunos principios que conviene releer cada año: una base legítima definida para el tratamiento (Artículo 6), minimización de datos (Artículo 5), derecho de acceso y supresión (Artículos 15 y 17), y notificación de brechas en un plazo de 72 horas (Artículo 33). Las multas no son teóricas. Marriott fue sancionada con 18,4 millones GBP por la ICO en 2020 por la brecha de Starwood. H&M recibió una multa RGPD de 35 millones EUR en el mismo periodo. Las propiedades más pequeñas no están exentas. La APD local de su país puede actuar y actúa ante reclamaciones de huéspedes individuales. Un patrón habitual: un hotel conserva el historial de reservas indefinidamente «por si el huésped vuelve», sin una política de retención documentada. Esa es la violación fácil del RGPD. A continuación, las regulaciones que debe conocer:

Las brechas en nuestro sector rara vez provienen de actores estatales sofisticados. Llegan a través de una contraseña de recepción comprometida por phishing, un servidor sin parchear en una oficina trasera o una integración de terceros con un token abierto. El PMS, el TPV y cualquier herramienta de cara al huésped contienen datos sensibles, y el trabajo de protección consiste en su mayor parte en hacer lo básico de forma constante.

Cifre los datos en reposo (AES-256 es el mínimo) y en tránsito (TLS 1.2 o 1.3). Si roban un portátil o se exfiltra una base de datos, los datos cifrados son ruido para el atacante. Los datos de tarjeta nunca deberían estar en los sistemas de la propiedad en formato bruto. Para eso existe la tokenización.

Los cortafuegos mantienen el tráfico externo en las rutas previstas. Más útil aún, la segmentación de red mantiene el Wi-Fi de huéspedes alejado de la VLAN administrativa, el PMS alejado de la consola de gestión de los Smart TV, y los dispositivos IoT en su propia burbuja. La mayoría de las grandes brechas en hostelería tienen como protagonista una red plana en algún punto de la cadena.

Una contraseña en el Wi-Fi del personal no es seguridad. Autenticación WPA3 enterprise, rotación regular de claves precompartidas para cualquier red de huéspedes, acceso VPN para el trabajo remoto en el PMS y un mapa honesto de lo que hay en la red. ¿Cuántas propiedades pueden producir ese mapa al instante? Muchas menos de las que pensaría.

Cada dispositivo de la red es un punto de entrada potencial. Herramientas EDR en estaciones de trabajo, MDM en los móviles del personal y una política clara sobre dispositivos personales que acceden a sistemas hoteleros. Lo último es donde las propiedades pequeñas suelen fallar: el director general usa su portátil personal para entrar al PMS desde casa, y ese portátil no ha visto una actualización de seguridad desde 2022.

Tres cosas, hechas con constancia, superan a cualquier software caro:

Si acierta en estos tres puntos, cubre la mayor parte de la superficie real de amenazas en un hotel. Lo demás es atención prestada, no software costoso.

El cumplimiento no necesita hacerse a mano. Dos enfoques tecnológicos hacen el grueso del trabajo en un contexto hotelero:

Entre el cumplimiento automatizado y la detección de amenazas basada en comportamiento, cubre la mayor parte de lo que un hotel necesita sin tener que incorporar a un CISO en plantilla.

El panorama de amenazas cambia año tras año. La visión de 2026, con las advertencias propias de cualquier predicción:

El patrón es el habitual en ciberseguridad: la mayor parte del valor está en lo poco glamuroso hecho con constancia, con una fina capa de tecnología nueva por encima.

La seguridad de datos no es la parte de la operación que aparece fotografiada en el brand book. Pero es la parte que, si falla, deshace una década de trabajo en reputación y confianza del huésped. La tarea de un operador en 2026 no es romántica: elija proveedores con posturas de seguridad creíbles, firme DPAs que signifiquen algo, forme al equipo, registre todo y ensaye el día en que ocurra una brecha.

Los datos pesan en 2026: financiera, legal y reputacionalmente. Las propiedades que tratan la seguridad como parte de las operaciones, y no como una línea del presupuesto de TI, salen ganando. La aburrida disciplina de hacer lo básico cada trimestre es, al final, lo que protege a los huéspedes y al negocio.

← Anterior: Parte 9: Integraciones y APIs | Siguiente: Parte 11: La Capa de Operador IA del Stack Tecnológico Hotelero →

Cifrado robusto para datos en reposo y en tránsito, cortafuegos correctamente configurados, segmentación de red más allá de un Wi-Fi básico, seguridad de endpoint actualizada en cada dispositivo y un plan escrito de respuesta ante incidentes. Los hoteles que aciertan en lo básico cubren la mayor parte de la superficie real de amenazas; el resto es constancia.

El cumplimiento protege a los hoteles de las multas y protege la confianza del huésped. Las principales regulaciones: RGPD para los datos de ciudadanos de la UE, CCPA y CPRA para los residentes de California, PCI DSS para la seguridad de las tarjetas de pago, HIPAA cuando se prestan servicios médicos y COPPA para menores de 13 años. Cada una tiene sus propios requisitos y sanciones por incumplimiento.

La IA y el aprendizaje automático impulsan la detección de amenazas por comportamiento, capturando inicios de sesión inusuales o movimientos laterales que las herramientas basadas en reglas no detectan. Las plataformas de cumplimiento automatizadas gestionan consentimiento, retención y solicitudes de acceso a escala. Juntas permiten a grupos medianos mantener una postura de seguridad creíble sin tener un CISO en plantilla.

La retención excesiva de datos más allá de las necesidades de la reserva y el intercambio no autorizado con terceros (típicamente con plataformas de marketing o proveedores de chatbots sin Acuerdos de Tratamiento de Datos adecuados). Los hoteles suelen conservar los datos del huésped indefinidamente «por si vuelve» sin una política de retención definida. Eso por sí solo ya es una violación.

Utilice una capa de pago tokenizada (Mews Payments, Cloudbeds Payments, Adyen, Stripe) para que los números de tarjeta nunca toquen los sistemas de la propiedad. Esto reduce el alcance PCI de SAQ-D (el más estricto) a SAQ-A. Evite recoger números de tarjeta por teléfono, correo o chat; utilice siempre enlaces tokenizados de cobro.

Un Acuerdo de Tratamiento de Datos firmado, residencia de datos en la UE para operadores de la UE, controles explícitos de retención de datos, mecánicas de exclusión para los huéspedes, registros de auditoría por conversación y confirmación de que los datos del huésped no se utilizan para entrenar los modelos del proveedor. Rechace a proveedores que no puedan facilitar los seis por escrito.