Ce que les hôtels doivent savoir sur la sécurité des données et la conformité en 2026 : posture RGPD, résidence UE, due diligence fournisseurs, journaux d'audit et clauses contractuelles qui comptent vraiment.

Avertissement : Les analyses et discussions présentées dans cette série de blogs visent à offrir un panorama général des stacks technologiques hôteliers modernes. Le contenu est fourni à titre informatif et peut ne pas refléter les évolutions les plus récentes du marché. Les besoins et la situation de chaque hôtel sont uniques ; les solutions technologiques et les stratégies évoquées doivent donc être adaptées aux exigences opérationnelles spécifiques. Il est conseillé aux lecteurs de mener des recherches complémentaires ou de consulter des experts du secteur avant tout investissement technologique majeur ou décision stratégique.

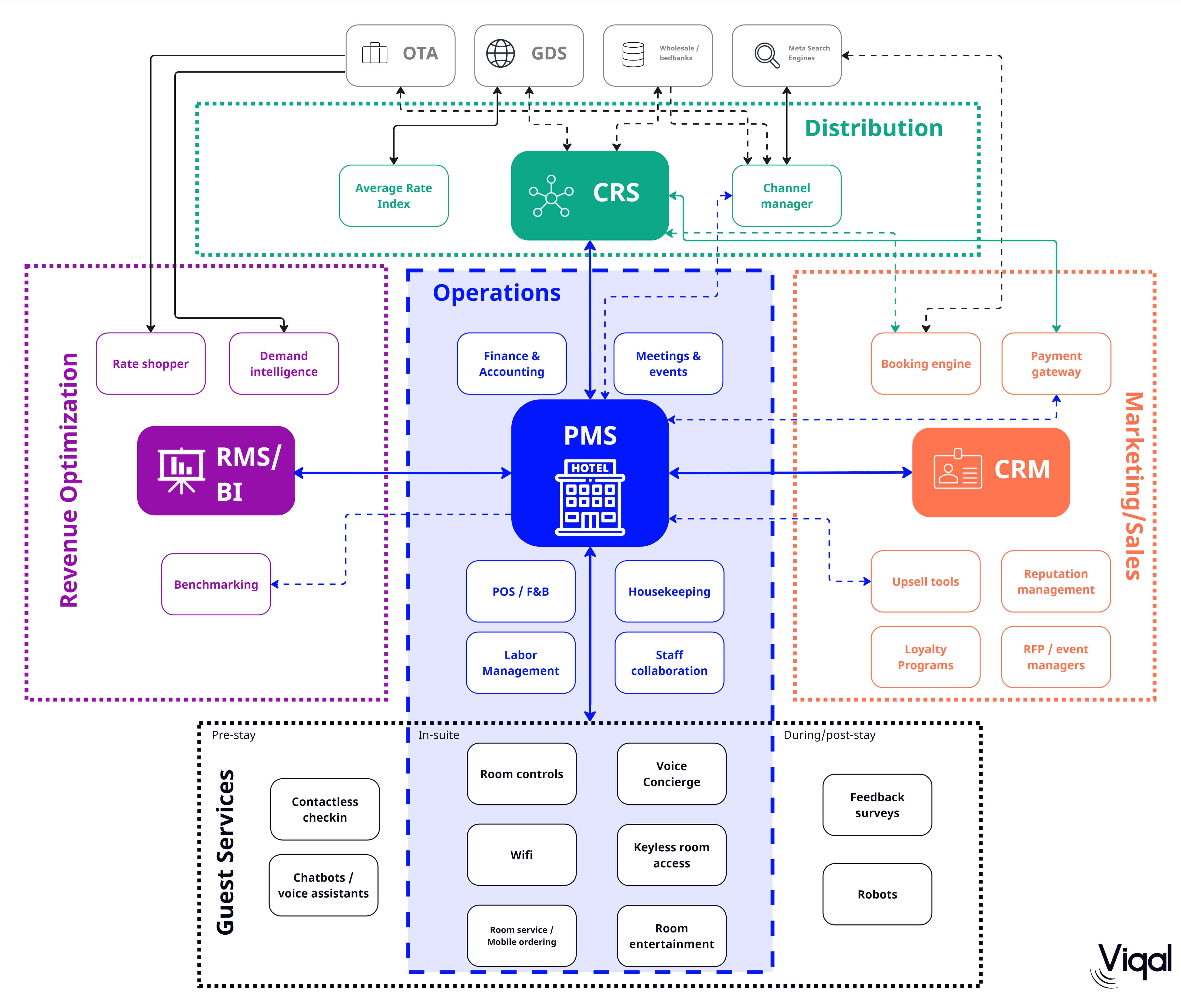

Les hôtels collectent une grande quantité de données sensibles : scans de passeports, coordonnées bancaires, régimes alimentaires et, parfois, notes médicales lorsqu'un client demande une chambre hypoallergénique. Les protéger relève en partie de la réglementation et en partie du fait de ne pas se réveiller avec un article dans Le Monde. Les violations de données dans l'hôtellerie ont une saveur particulière, car les données sont riches (identité, paiement, localisation) et le périmètre est large : un fournisseur de chatbot, un opérateur Wi-Fi, un outil marketing. La discipline ci-dessous est ce que les opérateurs sérieux mettent en place. L'équipe qui gère une conversation de conciergerie numérique, ou tout outil d'IA en contact avec les clients, se trouve pleinement à l'intérieur de ce périmètre et mérite la même rigueur que le PMS.

Pour les opérateurs européens, le RGPD est la réglementation qui compte le plus. Il repose sur quelques principes qu'il vaut la peine de relire chaque année : une base légale définie pour le traitement (Article 6), la minimisation des données (Article 5), le droit d'accès et d'effacement (Articles 15 et 17), et la notification de violation dans les 72 heures (Article 33). Les amendes ne sont pas théoriques. Marriott a écopé d'une amende de 18,4 millions GBP de l'ICO en 2020 pour la violation Starwood. H&M a reçu une amende RGPD de 35 millions € sur la même période. Les établissements plus petits ne sont pas exemptés. La CNIL ou son équivalent dans votre pays peut agir, et le fait, sur la base de plaintes de clients individuels. Un schéma fréquent : un hôtel conserve l'historique des réservations indéfiniment « au cas où le client reviendrait », sans politique de conservation documentée. C'est la violation RGPD la plus facile à constater. Voici les réglementations à connaître :

Dans notre secteur, les violations proviennent rarement d'acteurs étatiques sophistiqués. Elles proviennent d'un mot de passe de réception hameçonné, d'un serveur non patché dans un back-office, ou d'une intégration tierce avec un jeton ouvert. Le PMS, le POS et tous les outils en contact avec les clients hébergent des données sensibles, et le travail de protection consiste essentiellement à faire les bases avec constance.

Chiffrez les données au repos (AES-256 est le minimum) et en transit (TLS 1.2 ou 1.3). Si un ordinateur portable est volé ou si une base de données est exfiltrée, les données chiffrées ne sont qu'un bruit pour l'attaquant. Les données de cartes ne devraient jamais être stockées en clair sur les systèmes de l'établissement. C'est précisément le rôle de la tokenisation.

Les pare-feu cantonnent le trafic externe aux chemins attendus. Plus utile encore, la segmentation du réseau maintient le Wi-Fi clients à l'écart du VLAN back-office, le PMS à l'écart de la console de gestion des téléviseurs connectés, et les objets IoT dans leur propre bulle. La plupart des grandes violations dans l'hôtellerie ont en commun, quelque part dans la chaîne, un réseau plat.

Un mot de passe sur le Wi-Fi du personnel n'est pas de la sécurité. L'authentification entreprise WPA3, la rotation régulière des clés pré-partagées pour les réseaux clients, l'accès VPN pour le travail PMS à distance, et une cartographie honnête de ce qui se trouve sur le réseau. Combien d'établissements peuvent produire cette cartographie sur demande ? Bien moins que ce que l'on pense.

Chaque appareil sur le réseau est un point d'entrée potentiel. Outils EDR sur les postes de travail, MDM sur les téléphones du personnel, et une politique claire concernant les appareils personnels qui se connectent aux systèmes de l'hôtel. C'est là que les petits établissements ont tendance à dériver : le directeur utilise son ordinateur portable personnel pour se connecter au PMS depuis chez lui, et cet ordinateur n'a pas vu de mise à jour de sécurité depuis 2022.

Trois choses, faites avec constance, surpassent n'importe quel logiciel coûteux :

Faites bien ces trois choses et vous couvrez la majeure partie de la surface de menace réaliste dans un hôtel. Le reste est de l'attention soutenue, plutôt qu'un logiciel coûteux.

La conformité n'a pas à être traitée à la main. Deux approches technologiques font le gros du travail dans un contexte hôtelier :

Entre conformité automatisée et détection des menaces fondée sur le comportement, vous couvrez l'essentiel de ce dont un hôtel a besoin sans pour autant recruter un RSSI.

Le paysage des menaces évolue d'une année sur l'autre. La vision pour 2026, avec les réserves d'usage à toute prédiction :

Le schéma est le même qu'en cybersécurité en général : la majeure partie de la valeur réside dans les choses peu spectaculaires, faites avec constance, avec une fine couche de technologies plus récentes par-dessus.

La sécurité des données n'est pas la partie de l'opération que l'on photographie pour le brand book. Mais c'est celle qui, si elle échoue, anéantit une décennie de travail sur la réputation et la confiance des clients. Le travail d'un opérateur en 2026 est peu romantique : choisir des fournisseurs avec une posture de sécurité crédible, signer des DPA qui ont du sens, former l'équipe, tout journaliser, et répéter le scénario du jour où une violation survient.

Les données ont du poids en 2026 : financier, juridique et réputationnel. Les établissements qui traitent la sécurité comme une composante des opérations plutôt que comme une ligne IT sortent gagnants. La discipline peu spectaculaire qui consiste à faire les bases chaque trimestre est, au final, ce qui protège les clients et protège l'entreprise.

← Précédent : Partie 9 : Intégrations et API | Suivant : Partie 11 : La couche AI Operator du stack technologique hôtelier →

Un chiffrement robuste des données au repos et en transit, des pare-feu correctement configurés, une segmentation du réseau qui dépasse une simple configuration Wi-Fi, une sécurité des terminaux à jour sur chaque appareil et un plan de réponse aux incidents écrit. Les hôtels qui maîtrisent ces fondamentaux couvrent l'essentiel de la surface de menace réaliste ; le reste est une question de constance.

La conformité protège les hôtels des amendes et préserve la confiance des clients. Les principales réglementations : le RGPD pour les données des citoyens de l'UE, le CCPA et le CPRA pour les résidents de Californie, le PCI DSS pour la sécurité des paiements par carte, le HIPAA lorsque des services médicaux sont proposés, et le COPPA pour les enfants de moins de 13 ans. Chacune comporte ses propres exigences et sanctions en cas de non-respect.

L'IA et l'apprentissage automatique alimentent la détection comportementale des menaces, en repérant les connexions inhabituelles ou les mouvements latéraux que les outils basés sur des règles ne voient pas. Les plateformes de conformité automatisées gèrent à grande échelle le consentement, la conservation et les demandes d'accès. Ensemble, elles permettent aux groupes de taille moyenne d'afficher une posture de sécurité crédible sans recruter de RSSI.

Une conservation excessive des données au-delà des besoins de la réservation, et un partage de données non autorisé avec des tiers (généralement des plateformes marketing ou des fournisseurs de chatbot sans accord de traitement des données en bonne et due forme). Les hôtels conservent souvent les données clients indéfiniment « au cas où ils reviendraient », sans politique de conservation définie. Cela seul constitue une violation.

Utilisez une couche de paiement avec tokenisation (Mews Payments, Cloudbeds Payments, Adyen, Stripe), afin que les numéros de cartes ne touchent jamais les systèmes de l'établissement. Cela fait passer le périmètre PCI de SAQ-D (le plus strict) à SAQ-A. Évitez de prendre des numéros de cartes par téléphone, courriel ou chat ; utilisez toujours des liens de collecte tokenisés.

Un accord de traitement des données (DPA) signé, la résidence des données dans l'UE pour les opérateurs européens, des contrôles explicites sur la conservation des données, des mécanismes d'opt-out pour les clients, des journaux d'audit par conversation, et la confirmation que les données clients ne sont pas utilisées pour entraîner les modèles du fournisseur. Refusez les fournisseurs qui ne peuvent pas fournir ces six éléments par écrit.